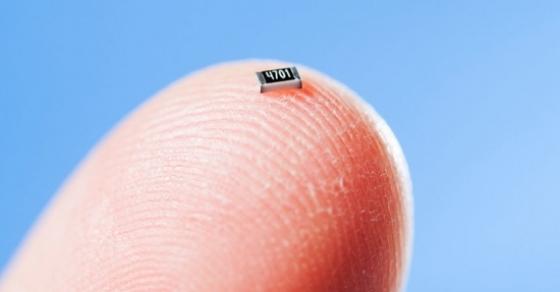

Hôm thứ 5 (4/9), Bloomberg đăng tải phóng sự điều tra Trung Quốc cài cắm phần cứng đánh cắp thông tin của các công ty, tổ chức Mỹ. Cụ thể, một loại "siêu chip" bé bằng mảnh vỡ hạt gạo được cho là gắn trực tiếp lên bo mạch chủ của Supermicro - công ty chuyên cung cấp bo mạch. Sau đó, nó được sử dụng bởi Elemental, công ty có hợp đồng với các hãng công nghệ lớn và cơ quan đầu não Mỹ.

Apple, Amazon chối bay biến về vụ việc

Apple lập tức lên tiếng phản đối ngay trong ngày, cho rằng công ty chưa bao giờ phát hiện bất kỳ loại “chip gián điệp” hoặc “lỗ hổng” trong bất kỳ máy chủ nào của hãng. Ngoài ra, táo khuyết cũng bác bỏ có quan hệ với FBI hay bất kỳ cơ quan nào khác về sự cố như trên.

|

| Apple khẳng định không có chuyện công ty bị theo dõi bằng chip gián điệp. Ảnh: Business Insider. |

“Mặc dù có nhiều cuộc thảo luận về vấn đề này trên mạng, không ai ở Apple từng nghe về chuyện này”, Apple cho biết. Theo Business Insider, bên bị hại có thể bị chính phủ Mỹ yêu cầu im lặng về sự việc nếu ảnh hưởng đến an ninh quốc gia. Tuy nhiên Apple cũng bác bỏ nghi vấn này.

Đáng chú ý, vào năm 2017, Apple từng thừa nhận tải xuống phần mềm nhiễm virus có liên quan đến các máy chủ do Supermicro sản xuất.

Không chỉ Apple, Amazon và nhiều công ty khác cũng lên tiếng bác bỏ phóng sự này, cho rằng bài báo “hoàn toàn sai sự thật”.

Bloomberg viết rằng sau khi phát hiện bị cài chip gián điệp, Amazon đã thực hiện kiểm tra toàn hệ thống công ty. Ngoài ra, một công ty con của Elemental được Amazon mua lại cũng bị thay đổi thiết kế bảng mạch, cài cắm con chip gián điệp.

Đáp lại, Amazon nói rằng hoàn toàn không có chuyện họ bị theo dõi bằng chip gián điệp hay phải kiểm tra lại hệ thống.“Kể cả trong quá khứ hay hiện tại, không bao giờ có chuyện Amazon hay công ty con của chúng tôi bị thay đổi phần cứng hay gắn chip gián điệp”, phát ngôn Amazon nói sau bài viết "động trời" từ Bloomberg.

Bloomberg từ trước đến nay vốn được biết đến như là một trang tin uy tín, với rất nhiều phóng sự, bài báo tiết lộ bí mật chấn động. Trang này cũng nói rằng phóng sự của họ là hoàn toàn có cơ sở, dựa trên 18 nguồn tin giấu tên.

Do đó, đây là câu chuyện cực kỳ khó lý giải, do động chạm đến cả các tầng đáy sâu bên trong thế giới điệp viên của cả Mỹ và Trung Quốc, bên cạnh sản xuất công nghệ cao và tấn công mạng.

Chip gián điệp hoạt động ra sao

Các chip gián điệp được thiết kế tương tự các thành phần linh kiện trên bo mạch chủ và sẽ không thể phát hiện nếu không dùng những thiết bị chuyên dụng. Tùy thuộc vào sản phẩm gốc, các chip này được điều chỉnh lại kích thước và qua đó cho thấy những kẻ tấn công đã thực hiện điều này tại các nhà máy khác nhau, trên các lô hàng khác nhau.

Khi cắm được chip lên bo mạch chủ, nó sẽ điều hướng luồng dữ liệu trên đây, từ đó cho phép server có khả năng giao tiếp với máy tính từ xa qua kết nối Internet để tải về những câu lệnh phức tạp và chuẩn bị để server chấp nhận các code mới này. Có thể hiểu với cách ấy, kẻ tấn công có thể thay đổi hoàn toàn cách hoạt động của thiết bị. "Phần cứng sẽ mở bất kỳ cánh cửa nào mà nó mong muốn", chuyên gia Joe FitzPatrick nói.

Kế hoạch cài cắm đầy tính toán

Supermicro được thành lập bởi Charles Liang, một kỹ sư Đài Loan từng học đại học ở Texas (Mỹ), cùng vợ của mình vào năm 1993. Các bo mạch chủ của Supermicro được dùng trên các máy tính đặc biệt như máy chụp cộng hưởng từ MRI đến các hệ thống vũ khí. Nó cũng dùng trên máy chủ dành cho ngân hàng, các quỹ phòng hộ, nhà cung cấp điện toán đám mây… Ngày nay, Supermicro bán được nhiều bo mạch chủ server hơn bất kỳ công ty nào và thống lĩnh thị trường tỷ USD này. Công ty có các cơ sở lắp ráp ở Mỹ, Hà Lan và Đài Loan, nhưng bo mạch chủ - sản phẩm cốt lõi của họ - gần như được sản xuất toàn bộ bởi đối tác Trung Quốc.

Phần lớn lao động của Supermicro ở Mỹ nói tiếng Đài Loan hay tiếng Trung Quốc và điều này giúp gián điệp nắm rõ hơn hoạt động của công ty, từ đó xâm nhập. Với hơn 900 khách hàng ở 100 quốc gia, Supermicro là cánh cửa nhạy cảm để xâm nhập vào hàng loạt mục tiêu. “Có thể coi Supermicro là Microsoft của thế giới phần cứng”, một quan chức tình báo Mỹ từng nghiên cứu về Supermicro nói. “Tấn công vào bo mạch chủ của Supermicro giống như tấn công vào Windows và cũng là tấn công toàn thế giới.

Chính quyền Mỹ từ lâu luôn nghi ngờ chuỗi cung ứng linh kiện từ Trung Quốc. Ảnh: Theverge

Chính quyền Mỹ từ lâu luôn nghi ngờ chuỗi cung ứng linh kiện từ Trung Quốc. Ảnh: Theverge

Supermicro có ba nhà máy sản xuất chính, hai ở Đài Loan và một tại Thượng Hải. Khi ngập trong đơn hàng, công ty sẽ phải thuê đối tác bên ngoài và đây chính là kẽ hở để cài cắm chip gián điệp. Những người đứng sau sẵn sàng lọc thông tin thông qua việc kiểm duyệt truyền thông, thậm chí theo dõi điện thoại của các cá nhân chủ chốt. Sau đó các quản lý của nhà máy đã nhận hối lộ để chấp nhận đưa thêm chip gián điệp vào dây chuyền sản xuất. Nếu không đạt được mục đích, họ sẽ chuyển sang đe dọa có thể đóng cửa nhà máy.

Các nhà điều tra kết luận rằng kế hoạch phức tạp trên được vạch ra bởi một đơn vị quân đội Trung Quốc chuyên về các cuộc tấn công phần cứng. Đội này được cho là chuyên tập trung vào các mục tiêu quan trọng như công nghệ, thương mại và máy tính của quân đội đối thủ. Trong những cuộc tấn công trước đây, đơn vị này đã nhắm vào các thiết kế cho máy tính hiệu suất cao và máy tính cho các nhà cung cấp dịch vụ Internet lớn ở Mỹ.

Apple, Amazon là nạn nhân

Trong 2014, Apple lên kế hoạch đặt hàng hơn 6.000 máy chủ Supermicro để lắp đặt tại 17 địa điểm ở Amsterdam (Hà Lan), Hong Kong, Los Angeles, Chicago, New York, San Jose (Mỹ), Singapore và Tokyo (Nhật Bản); cùng với 4.000 máy chủ cho các trung tâm dữ liệu hiện có ở Bắc Carolina và Oregon (Mỹ). Đơn hàng được cho là tăng gấp đôi trong 2015, đưa Apple trở thành một khách hàng quan trọng của Supermicro, vào đúng giai đoạn phần cứng của công ty này bị cài cắm chip gián điệp.

Sau khi lắp được 7.000 máy chủ, dự án bị chậm lại do phát hiện vấn đề về hiệu năng. Apple không cung cấp thông tin này cho các nhà điều tra thuộc chính phủ. Thay vào đó, đến 2015, khi phát hiện chip độc hại, Apple đã loại bỏ tất cả máy chủ Supermicro khỏi hệ thống của công ty. Trong 2016, hãng tuyên bố cắt đứt mối quan hệ với Supermicro.

Còn với Amazon, công ty tuyên bố mua lại Elemental vào 9/2015. Nhiều nguồn tin nói rằng giá trị bản hợp đồng này là 350 triệu USD và Amazon dự định chuyển phần mềm của Elemental sang các máy chủ đám mây của công ty mà những hệ thống này dùng chip, bo mạch chủ và các thành phần quan trọng khác được thiết kế riêng và sản xuất bởi các nhà máy mà Amazon ký hợp đồng trực tiếp.

Có một ngoại lệ là trung tâm dữ liệu của Amazon ở Trung Quốc dùng máy chủ Supermicro. Các điều tra của công ty đã phát hiện máy chủ ở Bắc Kinh cũng dính chip gián điệp nhưng được thiết kế tinh vi hơn. Thậm chí nó đủ mỏng để “nhúng” giữa các lớp mạch và nhỏ hơn cả đầu bút chì nhọn.

Một quan chức chính phủ Mỹ cho biết mục tiêu của Trung Quốc là tiếp cận lâu dài với các bí mật của những công ty có giá trị cao cùng các mạng lưới nhạy cảm của chính phủ. Không có bất cứ dữ liệu của người dùng nào bị đánh cắp, báo cáo cho biết.

Các cuộc tấn công dạng trên vẫn tiếp tục diễn ra. Chính quyền tổng thống Donald Trump đã áp dụng các lệnh trừng phạt kinh tế với Trung Quốc, trong đó tập trung vào phần cứng máy tính và thiết bị mạng, bao gồm cả bo mạch máy chủ. Các quan chức Nhà Trắng nói rằng các công ty Mỹ sẽ bắt đầu chuyển chuỗi cung ứng của họ sang các nước khác.

Nguồn: VnExpress, Zing

Tin bài mới đăng

TIN TỨC: THỜI SỰ THẾ GIỚI

-

Putin đề nghị Trump chấm dứt chiến tranh, đòi toàn bộ Donetsk

20/10/2025

Putin đề nghị Trump chấm dứt chiến tranh, đòi toàn bộ Donetsk

20/10/2025

-

Trump bị tố hành xử thô lỗ, ép buộc Zelensky chấp nhận điều khoản đầu hàng của Putin tại Phòng Bầu Dục

20/10/2025

Trump bị tố hành xử thô lỗ, ép buộc Zelensky chấp nhận điều khoản đầu hàng của Putin tại Phòng Bầu Dục

20/10/2025

-

Nga được cho là sẵn sàng nhượng bộ, Phó Tổng thống Hoa Kỳ JD Vance tiết lộ

09/10/2025

Nga được cho là sẵn sàng nhượng bộ, Phó Tổng thống Hoa Kỳ JD Vance tiết lộ

09/10/2025

-

Nhật Bản cảnh báo Việt Nam về nguy cơ mất việc làm do lệnh cấm xe máy xăng ở Hà Nội

22/10/2025

Nhật Bản cảnh báo Việt Nam về nguy cơ mất việc làm do lệnh cấm xe máy xăng ở Hà Nội

22/10/2025

Những quy tắc cần biết khi đi siêu thị tại Đức

Những quy tắc cần biết khi đi siêu thị tại Đức  Giấy phép cư trú vĩnh viễn tại Đức: toàn bộ điều kiện cần đáp ứng

Giấy phép cư trú vĩnh viễn tại Đức: toàn bộ điều kiện cần đáp ứng  Tổng thư ký Nato cảnh báo Putin về nguy cơ vũ khí hạt nhân

Tổng thư ký Nato cảnh báo Putin về nguy cơ vũ khí hạt nhân  Putin dốc toàn lực chiếm Pokrowsk: Lính Nga bị đưa đến "cỗ máy xay thịt" ngày...

Putin dốc toàn lực chiếm Pokrowsk: Lính Nga bị đưa đến "cỗ máy xay thịt" ngày...  Tổng thống Venezuela Nicolas Maduro có thể rời nhiệm sở để đổi lấy ân xá và...

Tổng thống Venezuela Nicolas Maduro có thể rời nhiệm sở để đổi lấy ân xá và...  Truyền hình công cộng Đức chấm dứt phát sóng SD, chuyển đổi hoàn toàn sang HD...

Truyền hình công cộng Đức chấm dứt phát sóng SD, chuyển đổi hoàn toàn sang HD...